ตั้ง Active Directory แบบไม่ต้องดูแล server เอง ด้วย Managed Service for Microsoft Active Directory

Microsoft Active Directory (MS AD) เป็นบริการจัดเก็บข้อมูลทั้ง user, group, computer และอื่นๆ ที่มีการใช้งานอย่างแพร่หลายในองค์กรขนาดกลางและขนาดใหญ่ ประโยชน์ที่ได้รับคือ องค์กรสามารถจัดการ directory ส่วนกลาง ว่าตอนนี้มีใครได้สิทธิ์อะไรบ้าง รวมถึง policy ต่างๆ ที่จะถูกกระจายไปที่เครื่องปลายทาง เมื่อมีการ join domain เข้ามา ช่วยให้องค์กรสามารถควบคุม policy บนเครื่องผู้ใช้งานได้ ทั้งในแง่ความปลอดภัย (เช่น การสั่งปิดการถ่ายโอนข้อมูลลง usb drive) ความสะดวกและความเป็นมาตรฐานในการใช้งาน (เช่น การสั่งติดตั้ง software พื้นฐานในการทำงาน ให้แต่ละแผนก) และยังสามารถใช้เป็นศูนย์กลาง เพื่อให้ app ต่างๆ ในองค์กร เข้ามาใช้ยืนยันตัวตนผู้ใช้งานได้อีกด้วย

จบขั้นตอนนี้ เราก็จะได้ AD ที่พร้อมใช้งานแล้ว จะเห็นว่าเราไม่ต้องเข้าไปจัดการอะไรที่เครื่องเลย และยังได้ AD ที่มี HA และ DR มาให้ด้วย

การตั้ง AD server เพื่อใช้งานบน Google Cloud สามารถติดตั้งบน Compute Engine ได้ตามปกติ โดยการ enable Domain Services บน Windows Server เราก็จะได้ AD server มาใช้งาน แต่การตั้ง AD server ในลักษณะนี้ เรายังคงต้องดูแลระบบให้ทำงานได้อย่างมีประสิทธิภาพอยู่เสมอ เช่น การ patch security, การทำ High Availability (HA) หรือ Disaster Recovery (DR)

Google Cloud Platform มีอีกทางเลือกหนึ่ง ในการใช้งาน AD โดยที่เราไม่ต้องมานั่งดูแลเรื่อง server เองทั้งหมด นั่นก็คือ Managed Service for Microsoft Active Directory ซึ่งข้อแตกต่างของ Managed Service ตัวนี้ กับการตั้ง AD server เอง มีดังนี้

- ติดตั้งได้ง่ายและรวดเร็วมาก แค่กำหนด Domain เลือก region และ IP range ก็ได้ AD มาใช้งานเลย

- ได้ใช้งาน AD ที่มี HA ทันที

- มีการ patch ความปลอดภัยให้โดยอัตโนมัติ จาก Google

เรามาดูขั้นตอนการใช้งาน Managed Service ตัวนี้กันดูครับ

การสร้าง AD service

|

| ระบุชื่อ domain, VPC, CIDR Range ส่วน NetBIOS ให้จดเก็บไว้ (ใช้ในการ login หลังจาก join domain แล้ว) |

|

| เลือก Region และ Admin name โดยค่าเริ่มต้นจะเป็น setupadmin (Admin name จะใช้ login เข้าไปจัดการ AD) แล้วกด CREATE DOMAIN |

|

| ระบบจะ provision AD และ service ที่จำเป็นให้ ใช้เวลาไปครึ่งชั่วโมง |

|

| รายการที่เพิ่งสร้างเสร็จ แสดงที่หน้า Managed Microsfot AD กดเลือก AD service ที่เพิ่งสร้างขึ้นมา |

|

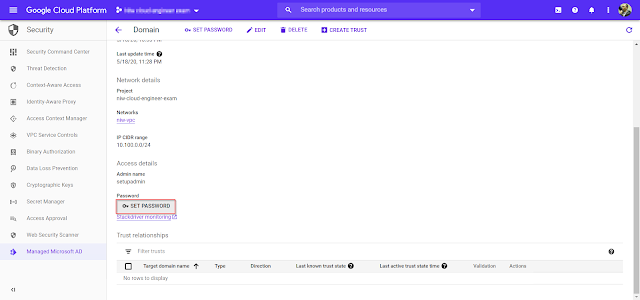

| เลื่อนลงมาด้านล่าง จะเจอปุ่ม SET PASSWORD กด และจด password เก็บไว้ใช้ login คู่กับ Admin name |

จบขั้นตอนนี้ เราก็จะได้ AD ที่พร้อมใช้งานแล้ว จะเห็นว่าเราไม่ต้องเข้าไปจัดการอะไรที่เครื่องเลย และยังได้ AD ที่มี HA และ DR มาให้ด้วย

สร้าง VM ขึ้นมาเพื่อ join domain

ขั้นต่อไป เราจะลองสร้าง Windows Server บน Compute Engine และใช้เครื่องนี้ join domain ที่เราเพิ่งสร้างขึ้นมากัน

|

| เลือก OS เป็น Windows Servier (แต่จริงๆ Linux ก็ join domain ได้) ระบุ network ให้เป็น VPC เดียวกับของ AD |

|

| เมื่อเครื่องที่สร้าง พร้อมใช้งาน ให้ RDP เข้าไปด้วย local user ก่อน |

|

| เมื่อเข้าเครื่องได้แล้ว ก็เริ่ม join domain โดยระบุ domain ของ AD service ที่สร้างขึ้นมา |

|

| ใส่ Admin name กับ password ที่ได้จากหน้า Managed Microsoft AD |

|

| join domain เรียบร้อย จากนั้นก็ restart เครื่อง |

เข้าไปจัดการ AD ด้วย admin account

หลังจาก join domain แล้ว เราสามารถ login เข้าเครื่อง ด้วย AD admin โดยใช้ username เป็น NetBIOS (ที่จดไว้ตอนต้น) + \ + Admin name จากหน้า Managed Microsoft AD

ส่วน password ก็ใช้จากที่จดไว้ตอน set password ที่หน้า Managed Microsoft AD เช่นกัน

|

| RDP เข้าเครื่องที่ join domain แล้วด้วย AD admin จากหน้า Managed Microsoft AD |

|

| ตอนนี้เรา login ด้วย AD admin สำเร็จแล้ว ถ้าต้องการเข้าไปจัดการ AD ก็สามารถติดตั้ง tools เพิ่มเติมได้ที่ Add Roles and Features |

|

| เลือกติดตั้ง AD DS และ AD LDS |

|

| หลังจากติดตั้งเสร็จ ก็จะมี Tools สำหรับจัดการผู้ใช้บน AD ขึ้นมาให้เลือก |

|

| เนื่องจาก admin ที่ได้จากระบบนั้น เป็น delegated admin ทำให้ สามารถเข้าไปจัดการได้ 2 OU โดย OU: Cloud สามารถจัดการได้เต็มที่ ในที่นี้จะสร้างผู้ใช้ใหม่ขึ้นมาใน OU: Cloud |

|

| ระบุชื่อและ login ของ user ใหม่ |

|

| ได้ user ใหม่ขึ้นมาแล้ว |

|

| OU ที่สอง ที่จัดการได้คือ Cloud Service Objects ที่เราไม่สามารถสร้าง object ใหม่เพิ่มได้ แต่สามารถ update attribute ได้ ในที่นี้ เราจะทำให้ user ใหม่เป็น admin อีกคน ให้เลือกที่ group "Cloud Service Administrators" |

|

| เปิดแทบ Members จะเจอว่ามี admin ที่ระบบสร้างให้อยู่ใน group นี้ด้วย กดที่ Add... |

|

| ระบุ user ที่เพิ่งสร้างขึ้นมา และกด OK, user นี้ก็จะได้สิทธิ์ในการจัดการ AD เช่นกัน |

|

| กรณีเป็น user ทั่วไป ให้มาเพิ่มลง group "Cloud Service Domain Join Accounts" เพื่อให้ user สามารถ join domain ได้ |

|

| หากต้องการให้ user สามารถ RDP ได้ด้วย ให้เพิ่มเข้า group "Cloud Service Computer Remote Desktop Users" |

บทความนี้น่าจะพอช่วยให้เห็นขั้นตอนคร่าวๆ ของการตั้ง Managed AD บน Google Cloud Platform ที่ง่ายและสะดวกมาก ที่สำคัญคือ AD ที่ได้มานั้น ไม่ต้องเสียเวลาคอยดูแลหรือจัดการในเรื่องความปลอดภัยหรือ uptime ของระบบ เพราะส่วนนี้ Google จะคอยดูแลให้ ถ้าใครต้องการใช้ AD แต่ไม่อยากมานั่งดูแลระบบ ก็ลองพิจารณาดูกันได้ครับ

ความคิดเห็น

แสดงความคิดเห็น